Photoshop CS3 także dla nowych maszyn Apple'a

18 grudnia 2006, 11:27Firma Adobe zaprezentowała pierwszą wersję beta popularnego programu graficznego Photoshop CS3 dla systemów operacyjnych Windows i Mac OS X. CS3 to jednocześnie pierwszy Photoshop, który przeznaczony jest do współpracy z komputerami Apple’a korzystającymi z procesorów Intela.

IE9 bez Flasha

1 maja 2010, 09:52Microsoft oświadczył, że Internet Explorer 9 nie będzie obsługiwał technologii Flash, obsłuży za to tylko i wyłącznie format wideo H.264. Koncern z Redmond jest zatem drugą, po Apple'u, znaczącą firmą, która w swoich produktach zaczyna rezygnować z technologii Adobe.

Boją się o swoje

22 września 2006, 11:58Dwie amerykańskie firmy proszą Komisję Europejską o poczynienie kroków blokujących europejską premierę systemu operacyjnego Windows Vista - podał dziennik Wall Street Journal.

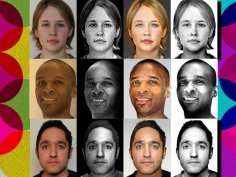

Selfie jak od mistrza fotografii

29 maja 2014, 12:38W sierpniu podczas konferencji Siggraph badacze z MIT-u, Adobe Systems i University of Virginia zaprezentują algorytm, który zmieni selfie w artystyczne zdjęcia podobne do dzieł znanych fotografów.

Systemy ERP - Co wnoszą do biznesu?

7 marca 2023, 17:01Liczba korzyści, jakie niesie za sobą wykorzystanie w biznesie możliwości oferowanych przez systemy ERP, jest naprawdę ogromna. Jest to nowoczesne oprogramowanie pozwalające na kompleksowe zarządzanie przedsiębiorstwem. Dostęp do wszystkich informacji możliwy jest w czasie rzeczywistym dla wszystkich uprawnionych osób, co znacząco poprawia obieg informacji w przedsiębiorstwie. Co dokładnie wnoszą do biznesu systemy ERP? Szczegółowo tłumaczymy to w niniejszym artykule.

Wygląda jak Cell, pracuje jak Core

18 lutego 2008, 11:30Podobno najlepszą rzeczą, jaka mogła przydarzyć się Intelowi, jest istnienie firmy AMD. Konkurencyjna firma nie jest w stanie zagrozić pozycji Intela, a jej przyszłość jest coraz bardziej niepewna. Jednak o przyszłość rynku procesorów nie powinniśmy się martwić.

Niebezpieczne aplikacje?

23 czerwca 2010, 10:47Eksperci z firmy Smobile Systems twierdzą, że co piąta aplikacja dla Androida nie zapewnia bezpieczeństwa. Ich zdaniem aż 20% z 48 000 dostępnych na rynku programów pozwala osobie trzeciej na dostęp do prywatnych danych użytkownika.

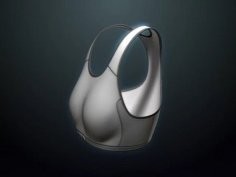

Stanik wykryje raka

12 października 2012, 11:19Wkrótce na rynek trafi stanik, który będzie na bieżąco monitorował stan piersi i ostrzegał przed nowotworem. Firma First Warning Systems testuje stanik o nazwie Breast Tissue Screening Bra.

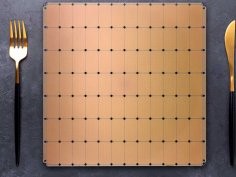

WSE 2, gigantyczny procesor dla sztucznej inteligencji, zawiera 2,6 biliona tranzystorów

21 kwietnia 2021, 13:18Przed rokiem firma Cerebras Systems zaprezentowała największy w historii procesor o gigantycznej mocy obliczeniowej, który pokonał najpotężniejszy superkomputer, symulując procesy fizyczne szybciej, niż odbywają się one w rzeczywistości. Teraz firma ogłosiła, że stworzyła drugą wersję swojego procesora i udostępni go w 3. kwartale bieżącego roku. Wafer Scale Engine 2 (WSE 2) ma ponaddwukrotnie więcej tranzystorów, rdzeni i pamięci niż WSE 1.

Sędzia nie pozwoliła na zawarcie ugody

11 sierpnia 2014, 09:06Sędzia Lucy Koh nie zgodziła się na zawarcie ugody proponowanej przez Google'a, Apple'a, Intela i Adobe. Sprawa dotyczy nielegalnego porozumienia, jakie zawarły między sobą firmy, a zgodnie z którym miały nie rekrutować pracowników wśród osób zatrudnionych u konkurencji.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 8 …